온라인 뱅킹 사용자의 금융 정보를 탈취하는 악성파일 'KR뱅커(KRBanker)'의 활동이 급증한 것으로 조사돼 인터넷 사용자의 주의가 요구된다.

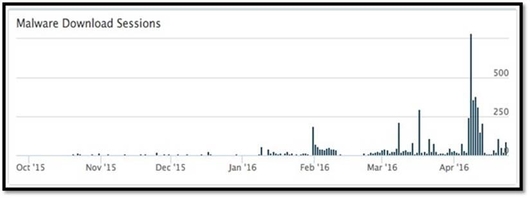

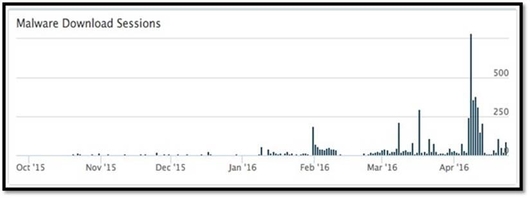

팔로알토네트웍스의 보안 정보팀 유닛42(Unit42)는 올해 초반부터 KR뱅커의 감염 대상이 꾸준히 증가해 최근 6개월간 2000여개 이상의 공격 샘플과 200여개 이상의 파밍(Pharming) 서버 주소를 확인했다고 9일 밝혔다.

유닛42팀이 분석한 KR뱅커 다운로드 세션 증가 추이. / 팔로알토네트웍스 제공

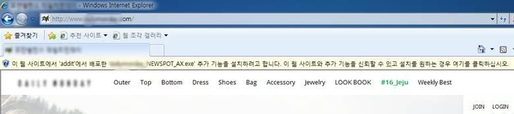

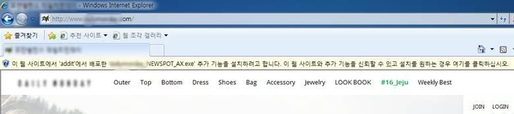

유닛42팀이 분석한 KR뱅커 다운로드 세션 증가 추이. / 팔로알토네트웍스 제공 '블랙문(Blackmoon'이라는 이름으로도 불리는 KR뱅커는 사용자가 정상적인 금융 사이트에 접속하더라도 원조 사이트와 똑같이 위조된 웹사이트로 트래픽을 우회시키는 파밍 기술을 사용한다.KR뱅커는 주로 '뉴스팟(Newspot)'이라는 악성 애드웨어를 통해 유포된다. 뉴스팟은 원래 온라인 쇼핑 사이트에서 매출 증진을 위해 사용해온 일반적인 애드웨어였다. 2015년 11월부터 악성코드를 유포하는데 악용되고 있다.

일부 온라인 쇼핑몰에서 뉴스팟 설치를 요구하는 모습. / 팔로알토네트웍스 제공

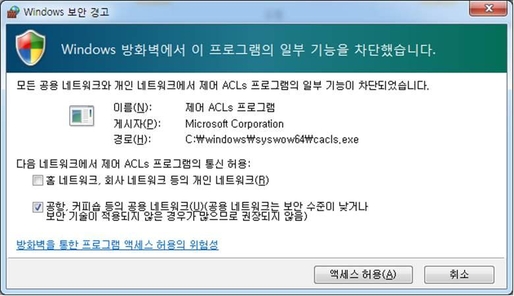

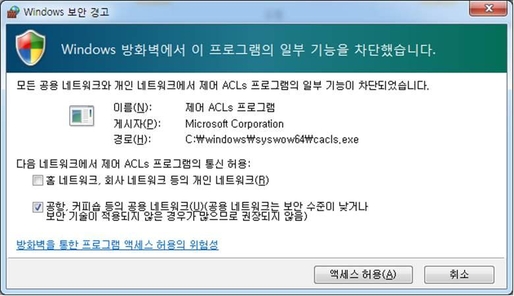

일부 온라인 쇼핑몰에서 뉴스팟 설치를 요구하는 모습. / 팔로알토네트웍스 제공 애드웨어가 실행되는 순간 윈도 방화벽의 차단 경고가 뜨지만, 합법적인 마이크로소프트 파일과 연관돼 있어 대부분의 사용자들은 접속을 허용하게 된다.  애드웨어 실행 시 나타나는 윈도 방화벽의 보안 경고. / 팔로알토네트웍스 제공

애드웨어 실행 시 나타나는 윈도 방화벽의 보안 경고. / 팔로알토네트웍스 제공 현재 KR뱅커는 다수의 국내 금융 기관을 대상으로 공격을 시도하는 것으로 파악된다. 파밍 공격의 대상이 된 사용자가 해당 금융 기관을 방문하면 사용자는 금융 정보를 탈취하기 위한 위조 사이트로 이동하게 된다.  합법적인 사이트로 위장한 가짜 인증 사이트. / 팔로알토네트웍스 제공

합법적인 사이트로 위장한 가짜 인증 사이트. / 팔로알토네트웍스 제공 KR뱅커는 온라인 뱅킹 정보에 접근하기 위해 공인인증서 폴더 NPKI 내의 인증서를 탈취하는 동시에 안랩 V3 보안 소프트웨어를 종료시키는 기능을 갖고 있다.팔로알토네트웍스 관계자는 "이 공격은 사용자가 직접 설치하는 애드웨어를 사용하는 만큼 더 많은 사용자들이 감염 경로를 정확히 이해하는 것이 중요하다"고 말했다.