안랩은 ‘갠드크랩(GandCrab) 랜섬웨어 4.1.2 버전’에 대한 암호화 사전 차단 툴을 19일 공개했다.

킬 스위치란 원격제어로 사용을 제한하는 소프트웨어 기술이다. 도난당한 스마트폰을 잠금, 개인정보 삭제, 초기화 등의 조치를 취해 도난 기기의 불법유통을 막는 방법으로 주로 사용된다. 또 같은 원리로 랜섬웨어와 같은 악성 소프트웨어 확산을 막는 기술, 프로그램 등을 지칭한다.

안랩은 해당 분석 결과를 토대로 현재 ASEC블로그에서 갠드크랩 4.1.2 ‘암호화 사전 차단 툴’을 제공한다. 해당 툴을 다운로드 받은 후 오른쪽 마우스를 클릭해 '관리자 권한으로 실행'하면 된다.

이때 다운로드 받은 폴더 내에 '.lock' 확장자를 가진 파일이 생성되면 해당 랜섬웨어에 감염돼도 파일 암호화를 사전에 차단할 수 있다. 다만 이미 해당 랜섬웨어에 감염돼 암호화가 진행된 경우는 복호화가 불가능하다. 현재 V3 제품군에서도 갠드크랩 4.1.2를 진단 및 차단하고 있다.

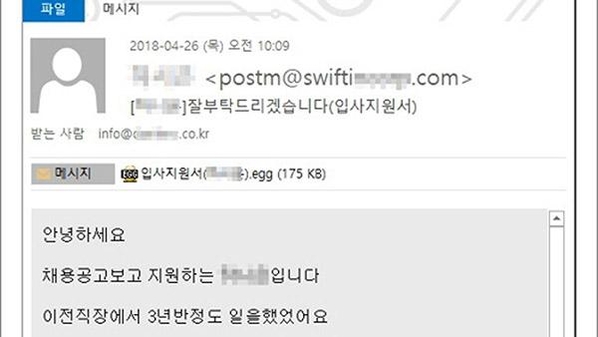

최유림 안랩 분석팀 주임 연구원은 "국내 유포되는 갠드크랩 랜섬웨어는 주로 이력서나 정상 프로그램을 위장해 사용자 클릭을 유도한다"며 "출처가 불분명하거나 불법 콘텐츠 파일을 다운받지 말고 백신프로그램 최신 업데이트를 유지해야 한다"고 말했다.