최근 외교부가 발행한 것처럼 속이는 악성 파일이 발견됐다. 악성 코드에 감염되면 유포자의 생각대로 PC를 원격 제어 당하는 등 피해가 발생할 수 있어 주의가 요구된다.

이스트시큐리티 시큐리티대응센터(ESRC)는 해당 공격을 수행한 배후 세력으로, 북한 정부와 공식적으로 연계된 것으로 알려진 해킹조직 ‘탈륨’을 지목했다. 이번 공격은 과거 탈륨 조직이 수행한 ‘블루 에스티메이트’ 캠페인과 높은 유사성을 보인다. 4월에 발견된 ‘2021년 외교부 재외공관 복무 관련 실태 조사’를 사칭한 악성 이메일 공격의 연장선에 있는 것으로 의심된다고 설명했다.

새롭게 발견된 이번 악성 파일은 2021년 5월 7일 날짜로 발행된 외교부 대변인실 표지의 가판 뉴스 내용이 담긴 정상 PDF 파일 내용을 사용해, 이메일 수신자의 의심을 최소화한 점이 특징이다.

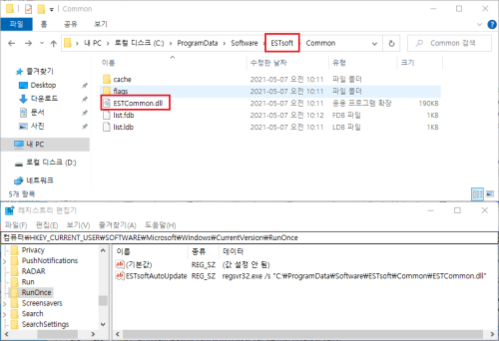

악성 파일 안에는 Base64로 인코딩된 데이터와 스크립트가 들어있고, 이 파일을 실행하면 C:ProgramData 경로에 ‘외교부 가판 2021-05-07.pdf’, ‘glK7UwV.pR9a’, ‘efVo8cq.sIhn’ 파일이 설치된다.

생성된 ‘glK7UwV.pR9’a파일은 C:ProgramDataSoftwareESTsoftCommon 경로에 마치 이스트소프트에서 배포한 업데이트 파일처럼 위장한 64비트 악성 DLL 파일을 추가하고 호출한다.

이때 악성 DLL 파일은 감염 시스템의 정보 전송 및 명령 제어 기능을 수행하며, 재부팅 시에도 해당 파일이 자동 실행되도록 레지스트리 자동실행 항목에 등록하는 과정을 거친다. 이후 명령 제어(C2) 서버에 'texts.letterpaper[.]press' 주소로 감염 시스템 정보를 유출시키며, 공격자 의도에 따라 다양한 원격 제어를 시도한다.

이는 과거 탈륨 조직이 수행했던 ‘블루 에스티메이트’ 캠페인에서 사용된 악성 파일 기능과 동일하다. 특히 내부 문자열 암호화 방식이 해당 캠페인과 정확히 일치하고 있다.

이어 "수신된 이메일 발신지의 진위 여부를 꼼꼼히 살펴보고, 첨부된 파일이나 본문에 포함된 URL 주소 접근에 각별한 주의가 필요하다"고 당부했다.

류은주 기자 riswell@chosunbiz.com