민관이 아파치 로그포제이 2(이하 로그4j)에서 발견한 보안 취약점 대응을 위해 발바쁘게 움직인다. 로그4j는 소프트웨어(SW) 운영·관리에 필요한 로그 기록을 남기기 위해 사용하는 프로그램이다. 이번에 발견된 보안 취약점을 악용해 공격자가 원격에서 공격 코드를 실행할 경우 기업에 심각한 피해를 입힐 수 있다. 초기 대응 결과 아직까지 별다른 피해 사례가 발견되지 않았지만 긴장의 끈을 놓을 수 없다. 새로운 공격 방법이 등장한다면 현재 배포된 보안패치 자체가 소용이 없다.

대기업은 서둘러 보안 장벽을 쌓았지만, 여력이 부족한 중소·중견기업은 해커의 먹잇감이 될 수 있다. 중소·중견기업더라도 개인 정보와 민감정보를 많이 보유한 곳들이 있기 때문에 안심할 수 없다.

더존비즈온도 이날 전체 고객사 대상 보안 업데이트를 지원한다고 밝혔다. 유지보수 서비스 가입 고객사의 경우 이미 보안 조치를 완료했고, 책임 경영의 일환으로 유지보수 서비스 미가입 고객사에도 개별 연락을 통해 보안 조치를 진행 중이다.

정부가 취할 수 있는 조치에는 한계가 있기 때문에 기업들의 자체적인 대응도 중요해진 상황이다. 보안 패치 다운로드가 유일한 방책이지만, 패치 역시 완벽한 방패막이는 아니기 때문이다. 보안 패치를 받았더라도 당분간은 계속 상황을 예의주시해야 한다.

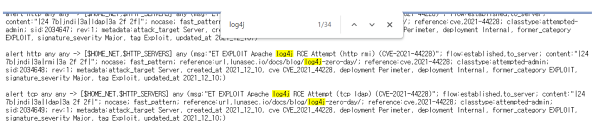

앞서 월스트리트저널(WSJ)은 해커들이 취약점을 악용해 네트워크에 있는 데이터에 접근하고 백도어를 설치해 보안 패치가 적용된 후에도 서버에 대한 접근을 유지하는 데 사용할 수 있다고 경고하기도 했다. 한국인터넷진흥원도(KISA)도 공개된 탐지 정책은 우회 가능성이 있으므로 지속적인 업데이트가 필요하다고 안내 중이다.

전문가들은 이번 취약점이 가져올 위험을 파악하기까지는 시간이 수주에서 길게는 몇달까지 걸릴 것으로 예상한다고 WSJ는 보도했다.

국내 한 보안전문가는 "알려지지 않은 공격 패턴은 발견된 이후에야 새로운 보안패치를 만드는 등의 조치를 취할 수 있다"며 "현재로서는 트래픽 변화 등을 모니터링하면서 이상 행위를 감지할 수밖에 없다"고 말했다.

또 다른 보안전문가는 "취약점이 알려지고 나서 주말부터 발 빠르게 대응을 했기 때문에 국내에서는 피해가 발견되지 않았지만, 폭풍전야 상황일 수 있다"며 "현재도 해커들은 전 세계 서버의 취약점을 스캐닝하고 있을 텐데 그중에서 업데이트를 하지 않은 서버를 운영하는 회사나 기관을 찾아낸다면, 피해가 얼마든지 발생할 수 있다"고 말했다.

이어 "대기업들은 주말에도 긴박하게 움직여서 보안패치를 받는 등의 대응을 했지만, 문제는 로그4j에 대해 잘 모르는 중소·중견 기업이다"며 "워낙 광범위하게 쓰이는 라이브러리기 때문에 적어도 한달 정도는 상황을 예의주시해야 하며, 지금은 조용하지만 몇달 뒤 갑자기 피해 사례가 등장할 수 있다"고 경고했다.

정부는 협단체를 통해 최대한 많은 기업에 위험성을 안내하겠다는 입장이다. 과기정통부 관계자는 "어떤 기업들이 내부적으로 어떤 코드를 쓰는지 전수 조사하기 힘들기 때문에 협회나 유관기관 등을 통해 기업들에 안내하도록 하고 있다"며 "어떤 오픈소스를 사용했는지 알고 있는 개발 기업들이 자체적으로 조사해서 파악하는 것이 중요하며, 기업들도 자체적으로 KISA의 권고대로 업데이트를 하는 것이 중요하다"고 말했다.

류은주 기자 riswell@chosunbiz.com