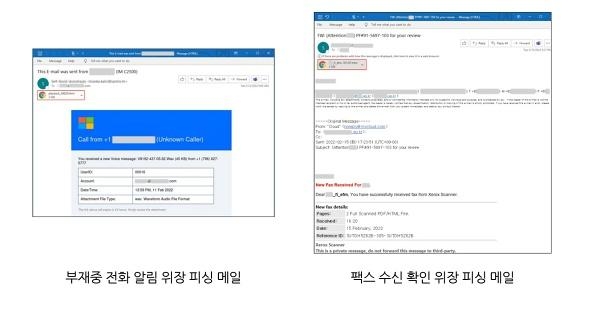

안랩은 25일 부재중 전화 알림, 팩신 수신 확인과 같은 업무 관련 내용을 위장한 피싱 메일로 사용자의 마이크로소프트 365(MS 365) 계정을 탈취하는 공격 사례가 잇따라 발견했다고 밝혔다.

MS 365는 온라인 구독 기반으로 마이크로소프트의 다양한 오피스 앱을 패키지로 이용할 수 있는 서비스다.

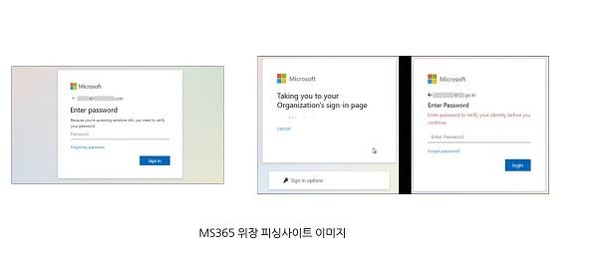

팩스 수신 확인으로 위장한 메일의 경우, 공격자는 가짜 문서번호나 ‘검토해달라(for review)’는 제목의 메일을 보냈다. 공격자는 ‘스캐너에서 성공적으로 팩스를 수신했다’는 메시지를 본문에 적고, 피싱 사이트로 연결되는 파일을 첨부했다. 사용자가 첨부파일을 열면 MS 365 계정의 비밀번호 입력을 유도하는 피싱 사이트로 연결된다.

현재 안랩 V3 제품군은 해당 피싱 사이트를 차단하고 있다. 피싱으로 인한 피해를 줄이기 위해서는 ▲이메일 발신자 출처 확인 ▲출처가 의심스러운 메일 내 첨부파일 및 URL 실행 금지 ▲사이트 별로 다른 계정 사용과 비밀번호 주기적 변경 ▲V3 등 백신 프로그램 최신버전 유지와 피싱 사이트 차단 기능 활성화 ▲사용중인 프로그램(OS·인터넷 브라우저·오피스 SW 등)의 최신버전 유지, 보안 패치 적용과 같은 기본 보안수칙을 준수해야 한다.

김성경 안랩 분석팀 연구원은 "사용자가 피싱 사이트에 속아 조직에서 사용 중인 계정정보를 입력할 경우 개인정보 뿐 아니라 조직의 정보까지 탈취될 위험이 있어 각별한 주의가 필요하다"며 "피해 예방을 위해 의심스러운 메일 속 첨부파일이나 URL을 실행하지 않아야 한다"고 말했다.

류은주 기자 riswell@chosunbiz.com