새해부터 북한 소행으로 추정되는 생활 밀착형 표적 공격이 포착됐다. 공격 대상자의 사전 정보를 활용해 신용카드 명세서로 위장하는 치밀한 수법을 사용했다.

보안 전문 기업 이스트시큐리티는 북한 배후 소행으로 분류된 사이버 위협 활동이 증가 추세에 있다며, 각별한 주의와 대비가 요구된다고 13일 밝혔다.

이스트시큐리티 시큐리티대응센터(ESRC)는 위협 행위자는 특정 대북 분야 종사자를 겨냥해 해당 공격을 진행했으며, 사전에 수집한 여러 주변 정보를 활용해 생활 밀착형 표적 공격을 수행한 것으로 드러났다고 전했다.

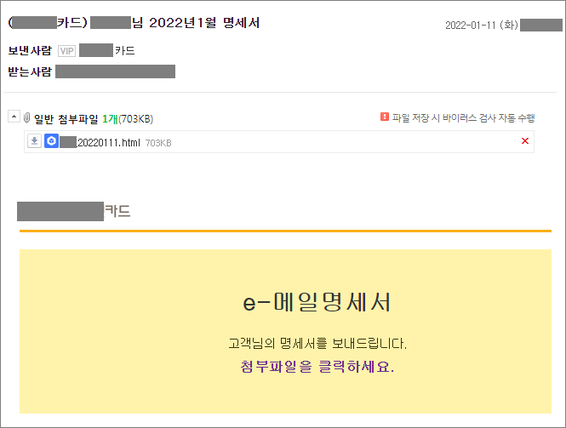

공격에 사용된 이메일을 살펴보면 마치 html 기반의 명세서 파일이 있는 것처럼 보이지만, 실제 첨부된 파일은 존재하지 않고, 해당 영역 클릭 시 악성 피싱 사이트로 연결돼 계정 정보 입력 시 외부로 유출되는 과정을 거친다.

해당 공격의 경우 특수하게 조작한 코드를 이메일에 넣어뒀기 때문에 첨부파일 영역에 마우스 커서가 접근해도 피싱 사이트가 바로 노출되지 않고, 정상적인 첨부파일 다운로드 주소가 나타나도록 치밀하게 제작됐다.

피싱 공격 발신지는 162.216.224.39 IP 주소가 활용됐다. 하이드 올 아이피(Hide All IP) VPN 서비스로 조사됐고, 명령 제어(C2) 서버는 ‘bigfilemail[.]net’ 주소가 사용됐다. 이와 연관된 사이버 위협 활동은 2021년 전후로 거슬러 올라갈 정도로 오랜 기간 유사 활동이 전개 중이다.

ESRC는 C2 서버를 분석하는 과정 중 ‘미안하지만 귀하가 요청한 파일은 용량 제한에 의해 오유가 발생하였습니다’라는 문구를 포착했다. 이 문장에 포함된 ‘오유’라는 단어는 ‘오류’의 북한식 표기법으로 밝혀졌다. 이처럼 침해 사고 위협 배후 조사 과정에서 발견된 지표들은 행위자의 평소 습관이나 언어문화 요소로 중요한 정황 단서 중 하나다.

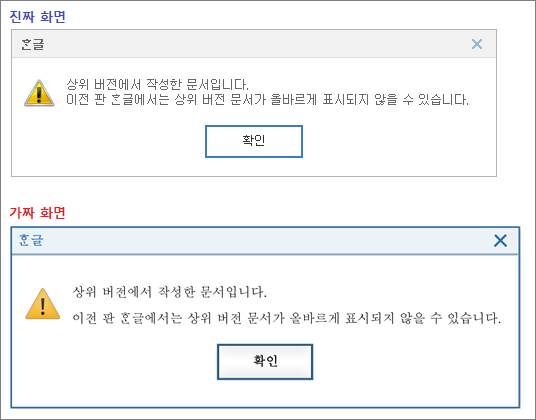

악성 HWP 문서 파일이 열리면 ‘상위 버전에서 작성한 문서입니다.’라는 정상 안내 메시지와 동일하게 모방해 만든 가짜 문구를 띄우고, ‘확인’ 버튼을 클릭 시 악성 배치 파일이 추가 작동하도록 만들었다.

문종현 이스트시큐리티 ESRC 센터장은 "신년 들어 사이버 위협 배후가 북한 소행으로 지목된 사례가 연일 발견되는 추세다"며 "올해는 대통령 선거 등 중요한 국가 행사나 일정이 많은 시기인 만큼 그 어느 때보다 사이버 안보 강화 노력이 중요한 시점이다"고 말했다.

이어 "평소 받던 이메일도 발신지나 내용을 좀 더 꼼꼼히 살펴보는 일상적 보안 수칙 준수가 중요하고, 조금이라도 의심스럽거나 이상한 부분이 발견되면 신뢰할 수 있는 보안업체나 관계자에 통보하고 분석을 의뢰하는 등 보다 적극적으로 대응해야 한다"고 덧붙였다.

류은주 기자 riswell@chosunbiz.com