지난달 아시아나항공이 도메인 네임 서버(DNS) 변조로 홈페이지 첫 화면을 바뀌는 디페이스(deface) 공격을 당한데 이어, 최근 개인의 금융 정보를 탈취하는 파밍(pharming) 공격에도 DNS 변조가 활용되고 있어 인터넷 사용자의 주의가 요구된다.

DNS란 사용자의 편리한 인터넷 사용을 위해 숫자로 된 실제 사이트 주소(IP) 대신 문자로 된 도메인을 입력해도 해당 사이트에 연결시켜주는 서비스다. 예를 들어, 마이크로소프트웨어 홈페이지의 경우 IP 주소는 'http://14.49.34.137'이지만, 복잡한 숫자를 외우는 대신 상대적으로 기억하기 쉬운 'http://www.imaso.co.kr'를 입력해도 연결 가능하다. 일종의 '인터넷 주소 교환원'인 셈이다.

홈페이지 첫 화면을 바꾸는 디페이스 공격은 해당 기업에 대한 신뢰를 훼손시킬 수 있지만, 인터넷 사용자에게는 크게 피해를 주지는 않는다. 통상 해커가 자신의 실력을 과시하거나, 특정 단체가 정치적인 목적으로 자신들의 의사를 표명할 때 디페이스 공격을 펼친다. 하지만, 보안 업계는 해커가 더 악의적인 의도를 품었다면, DNS 변조로 심각한 피해를 일으킬 수 있다고 경고한다.

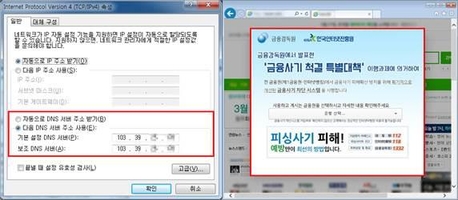

대표적인 예가 사용자를 가짜 사이트로 유도한 후 금융 정보 입력을 요구하는 전자금융 사기 기법인 파밍이다. 파밍은 그동안 악성코드에 감염된 컴퓨터에서 인터넷 접속 시도 시 가짜 창을 띄우는 수법이 많이 사용됐다. 최근에는 사용자 컴퓨터의 네트워크 환경 설정에서 직접 DNS를 변조하는 수법까지 등장했다.

DNS가 변조되면 사용자가 정상적인 도메인을 입력하더라도 해커가 미리 준비해둔 파밍 사이트로 연결된다. 가장 많이 도용되는 사이트는 단연 가장 사용자가 많은 네이버다. 파밍 사이트의 외관은 네이버와 동일하게 제작돼 있어 사용자가 육안으로 식별하기는 힘들다. 파밍 사이트는 이후 금융당국을 사칭한 인터넷 사기방지 캠페인 안내창을 띄우고, 개인정보 입력을 요구한다. 입력된 개인정보는 고스란히 해커의 손에 넘어간다.

보안업계 한 관계자는 "기존의 DNS 불법 변조 방식의 경우 대부분의 백신과 금융 사이트에서 감지해 차단하고 있어 이를 우회하기 위해 사용자 컴퓨터의 DNS를 직접 수정하는 고도화된 파밍 공격 방식이 나타난 것으로 보인다"며 "DNS가 변조되면 각종 보안 시스템에서 감지가 어렵기 때문에 사용자가 파밍 사이트에 낚여 실제로 전자금융 사기 피해를 입을 가능성이 커져 주의가 필요하다"고 말했다.