삼성전자가 최근 해외 해커그룹으로부터 기밀 데이터를 해킹당했다는 의혹에 대해 유출된 사실이 있다고 시인했다. 삼성전자가 자체 보안 플랫폼으로 내세웠던 ‘녹스'의 안전성과 신뢰도에 대한 타격이 불가피하다. 해커가 어떻게 삼성전자 기밀 데이터에 접근한 후 해킹에 성공했는지에 대한 과정은 밝히지 않았다.

현재까지 확인된 유출 자료에는 갤럭시 구동에 필요한 일부 소스 코드는 포함됐지만, 임직원과 고객의 개인 정보는 포함되지 않았다는 것이다.

삼성전자 관계자는 "구체적인 유출 경위는 밝힐 수 없고, 금전적인 보상 요구에 대해서도 들어본 바 없다"며 "유출 사실을 인지한 후 적절한 보안 조치를 취했으며, 임직원과 고객의 정보유출은 없었다는 정도만 말씀드릴 수 있다"고 말했다.

하지만 소스코드를 경쟁 업체가 가질 경우 삼성전자의 기술 경쟁력에 영향을 미칠 수 있다. 보안 업계 등에 따르면, 유출된 정보에는 삼성전자 무선사업부 직원들의 발표 자료와 실험 자료 등이 포함된 것으로 알려졌다.

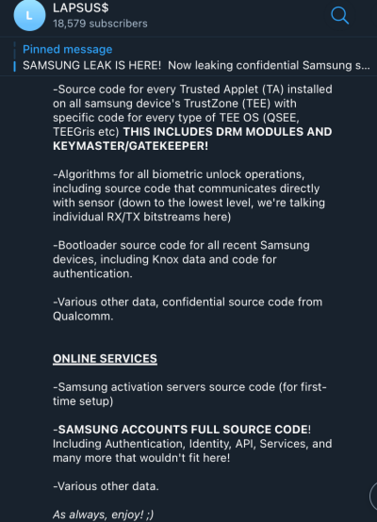

남미 기반의 국제 해커조직 랩서스(Lapsus$)는 6일 삼성전자의 서버를 해킹했다고 밝혔다. 엔비디아의 해킹에도 성공한 이들은 190기가바이트(GB) 분량의 삼성전자의 기밀 데이터를 온라인상에 유출했다고 주장한다.

랩서스는 해킹한 파일에 ▲생체인식 알고리즘 ▲부트로더(부팅 시 처음에 사용되는 코드) ▲하드웨어 암호화 등에 사용하는 트러스트존 ▲퀄컴 기밀 사항 ▲삼성 활성화 서버 ▲삼성 계정 인증 소스 코드 등이 담겼다고 주장했다. 이들이 금전적 요구를 한 정황이 있다고 알려졌지만, 삼성전자는 이를 부인했다.

삼성전자는 7일 오후 한국인터넷진흥원(KISA)에 침해 사고 발생에 대한 신고를 했고, KISA는 세부 피해내역을 확인하고 기술 지원을 위한 일정을 조율 중이다.

국가정보원도 움직였다. 국정원은 원래 민간기업에 대한 조사를 할 권한은 없지만, 삼성전자가 주요 산업 기밀을 다루는 대기업인 만큼 대응에 나섰다.

국정원 관계자는 "국정원은 현재 유관 부처, 해당 기업과 협조해 보도 내용과 국가핵심기술 유출 여부 등을 확인한 결과, 산업기술보호법상 국가핵심기술에는 해당되지 않는 것으로 파악하고 있다"고 밝혔다.

이어 "일부 보도에 언급된 소스 코드 유출과 관련해 국가·공공기관을 대상으로 ‘모바일 보안 플랫폼’ 사용 여부, 보안 프로그램 탑재 여부 등을 파악하는 등 대응 중이다"며 "국내외 다양한 채널을 활용해 해킹 활동 관련 정보 수집, 침해지표(IP·악성코드 등) 입수, 탐지 규칙 등을 지원할 계획이다"고 말했다.

류은주 기자 riswell@chosunbiz.com